بقلم Tomas Foltyn، الكاتب في أمن المعلومات لدي شركة ESET.

بقلم Tomas Foltyn، الكاتب في أمن المعلومات لدي شركة ESET.

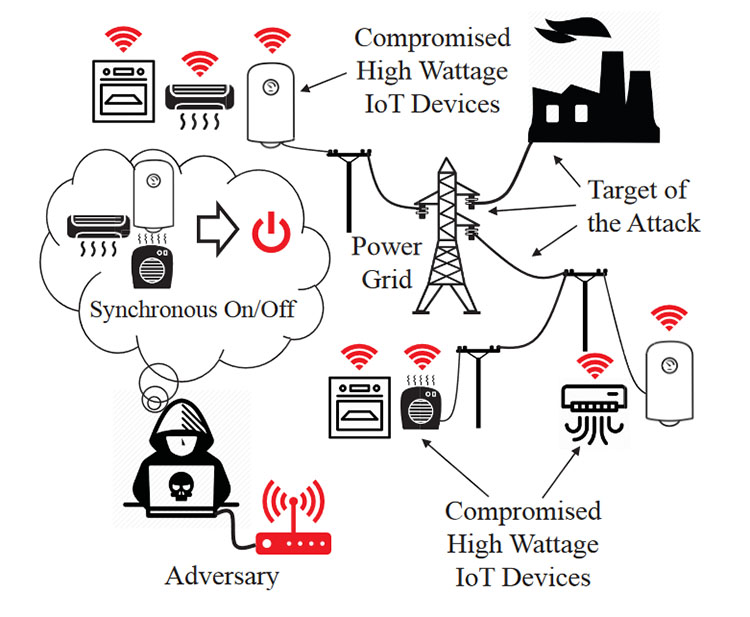

وفقاً لدراسة أجراها فريق من الأكاديميين في جامعة برينستون، يمكن لمجرمي الإنترنت جذب الأجهزة المنزلية المتصلة بالإنترنت إلى شبكة الروبوت (botnet) بهدف التلاعب بشبكة الطاقة الكهربائية مسببة أضرار تبدأ من القطع المحدود للطاقة الكهربائية وصولا إلى القطع على نطاق واسع.

و ركز البحث بشكل محدد على الأجهزة المنزلية المتعطشة للطاقة مثل الأفران الكهربائية، والسخانات، ومكيفات الهواء التي يمكن توصيلها بشبكة الإنترنت، و التي يتم غالبا التحكم بها من خلال التطبيقات أو المراكز المنزلية الذكية. ولم يسلّطوا الضوء على أي عيوب أمنية محددة في أي جهاز، لكنهم تصوروا بعض السيناريوهات تتعلق بقدرات الهجوم والحد من المخترقين.

ومن الممكن وعلى غير العادة أن يتسبب المهاجم في إحداث إضطراب دون المساس بنطام التحكم الإشرافي و تحصيل البيانات (SCADA). بالإضافة إلى أن الهجمات المعروفة بـ “MadioT” (التلاعب بالطلب عبر إنترنت الأشياء) – سوف تستهدف الجانب المتعلق بـ”الطلب”.

وكتب الباحثون أن “مصادر هجمات MadIoT يصعب إكتشافها وقطع إتصالها من قبل مشغل الشبكة بسبب طبيعتها الموزعة”. بجانب أنه يمكن تكرار الهجمات بسهولة دون الحاجة لمعرفة التفاصيل التنفيذية لشبكة الطاقة.

وإختبر الباحثون نوع الهجوم الجديد بواسطة “أجهزة محاكاة حقيقية على احدث النماذج لشبكة الطاقة في العالم “. وتم وصف التهديد تحت عنوان “ BlackIoT: شبكة روبوت إنترنت الأشياء للأجهزة عالية الجهد الكهربائي يمكن أن تعطل الطاقة“، وتم عرض البحث في ندوة USENIX للأمن.

وقبل التعمق في تفاصيل الهجوم MadIoT سنجد أن الهجمات الفعلية التي تهدف إلى إنقطاع التيار الكهربائي لم يسمع بها من قبل. وشهدت أوكرانيا إنقطاعات في التيار الكهربائي في السنوات الأخيرة . وقام باحثو “إسيت” ESET بتحليل عينات من البرمجيات الخبيثة المعروفة بإسم Industroyer والتي اشتبه بتسببها في إنقطاع الكهرباء لمدة ساعة و الذي أصاب أجزاء من مدينة كييف وبعض المناطق المجاورة في ديسمبر من العام 2016. وتم العثور على تلك الشفرات الخبيثة القادرة على التحكم في محولات ومحطات الكهرباء الفرعية و القيام بالقطع المباشر و القيام بعمليات التبديل المتتالي بين الإيقاف و التشغيل للتيار.

إطفاء الأنوار

وبالحديث عن الهجوم MadIoT. جاء الأكاديميون بثلاث سيناريوهات للهجوم الواسع:

أولاً، تؤدي الهجمات إلى عدم إستقرار التردد بسبب الزيادة أو النقصان المفاجئ في الطاقة المطلوبة للأجهزة عالية القوة المتصلة بالإنترنت من خلال تشغيل العديد منها أو إيقافها في وقت واحد. و يؤدي الخلل اللاحق بين العرض والطلب إلى إنخفاض مفاجئ في وتيرة النظام الكهربائي.

و ذكر الأكاديميون :”إذا كان الإختلال أكبر من الحد المسموح، فإن التردد الكهربائي قد يصل إلى مستوى حرج مسببا تعطل المولدات وربما حدوث إنقطاع واسع النطاق”.

وورد في التقرير أن المحاكاة المنفذة على نموذج شبكة طاقة في الولايات المتحدة أظهر أن زيادة الطلب بنسبة 30٪ كانت كافية للتسبب في تعثر جميع المولدات. “ومع هجوم مثل هذا، فإن المعتدي يحتاج للوصول إلى حوالي 90 ألف مكيف هواء أو 18 ألف سخان مياه كهربائي في المنطقة الجغرافية المستهدفة من أجل إحداث الخلل”.

السيناريو الثاني، يمكن أن يتسبب المهاجم في إحداث فشل خطي من خلال إعادة توزيع الطلب على الطاقة ، والنتيجة النهائية هي حدوث فشل في الشبكة. ويتم ذلك عن طريق زيادة الطلب في بعض الأماكن، على سبيل المثال عن طريق تشغيل الأجهزة في نطاق “بروتوكول إنترنت” واحد، وتقليل الطلب في مناطق أخرى عن طريق إيقاف تشغيل الأجهزة في نطاق “بروتوكول إنترنت” آخر.

وقام الأكاديميون بعمليات محاكاة أظهرت أن الزيادة بنسبة 1٪ فقط في الطلب في قطاع واحد من الشبكة ببولندا ينتج عنه فشل متتالي مع 263 خط وإنقطاع في 86 ٪ من الأحمال. و يقول التقرير “مثل هذا الهجوم يتطلب الوصول إلى حوالي 210 ألف مكيف هواء والتي تمثل 1.5 ٪ من العدد الإجمالي لمنازل الأسر في بولندا” .

والسيناريو الثالث هو التمكن من التلاعب بمنحنى الطلب مع التركيز على زيادة تكلفة التشغيل للشبكة لصالح مرافق محددة في سوق الكهرباء. مثال القيام بإجبار الطلب على الطاقة إلى تجاوز القيمة المتوقعة، ويمكن للمهاجم أن يجبر مشغل الشبكة على شراء طاقة إضافية وبتكلفة أعلى من مولد إحتياطي – ويقع الضرر هنا على الطرف الأول بينما يستفيد من هذا الأخير. ويكون الدافع مالي من وراء هذا الهجوم وليس بهدف تدمير البنية التحتية.

إن هجمات MadIoT تحمل بعض التشابه مع هجمات رفض الخدمة الموزعة (DDoS) ، حيث يتم تجنيد الأجهزة إلى شبكة الروبوت (botnet) غارقة إلى هدف مثل موقع ويب أو خادم به حركة مرور كبيرة بحيث تصبح الخدمة غير متوفرة. وسلسلة هجمات DDoS التي نفذتها شبكة botnet إخترقت 600,000 جهاز لإنترنت الأشياء في 21 أغسطس من العام 2016 وتسببت في تعطيل واسع النطاق لنشاط الإنترنت الشرعي في الولايات المتحدة.

أحد القيود على هجمات MadIoT هو أنه بخلاف هجمات DDoS ، يجب أن تقع الشبكة المخترقة داخل حدود نظام الطاقة لمنطقة معينة ، بدلاً من أن تنتشر في جميع أنحاء العالم.

التهديد في المستقبل؟

وذكر الأكاديميون الذين عملوا على رسم مجموعة من التوصيات للمختصين: “يسلط عملنا الضوء على الترابط بين ضعف إنترنت الأشياء وأنواع الشبكات الأخرى مثل شبكة الطاقة التي يتطلب أمنها إهتمامًا من كل من أمن الأنظمة ومسؤولي هندسة الطاقة”.

و ينبغي على مشغلي الشبكات التأكد من أن بنيتهم التحتية جاهزة لتحمل التغيرات المفاجئة في الأحمال. وفي الوقت نفسه، ينبغي لمصنعي أجهزة إنترنت الأشياء إجراء إختبارات صارمة لأجهزتهم بحثًا عن نقاط الضعف ، وبالتالي التأكد من أن الأجهزة لسيت عرضة للهجمات السيبرانية.

وقبل أسابيع قليلة، قام فريق آخر من الباحثين بتحديد وتحليل العيوب الأمنية في البرامج الثابتة للعديد من أنظمة الري التجارية المتصلة بالإنترنت والتي يمكن أن تمكن المهاجمين من تشغيل و إيقاف أنظمة الري عن بُعد حسب رغبتها. وحذر الباحثون من هجوم محتمل – بإستخدام شبكة الروبوت (botnet) – على أنظمة الري المتصلة بالإنترنت و التي يمكن أن تؤثر على نظام المياه بالمدينة إلى حد استنزاف احتياطياتها.